微信远程任意代码执行漏洞

近日,360手机卫士阿尔法团队(Alpha Team)独家发现微信远程任意代码执行漏洞,将其命名为badkernel。360手机卫士阿尔法团队发现,通过此漏洞攻击者可获取微信的完全控制权,危及用户朋友圈、好友信息、聊天记录甚至是微信钱包,可使上亿微信用户受到影响,危害巨大。目前,阿尔法团队的相关研究人员已经将此漏洞报告给腾讯应急响应中心并提供了修复建议。

图1: 360手机卫士独家发现微信重大漏洞 或影响数亿用户

360手机卫士阿尔法团队研究发现,利用badkernel漏洞可以进行准蠕虫式的传播,单个用户微信中招后可通过发送朋友圈和群链接传播;还可获取用户的隐私信息,包括通讯录、短信、进行录音、录像等;同时可能造成用户的财产损失,通过记录微信支付密码,进行自动转账和发红包的行为。

图2: 360手机卫士团队第一时间向腾讯提交漏洞分析并提供修复建议

并且,用户在使用微信进行扫一扫功能、扫描二维码功能、点击朋友圈链接、点击微信群中的链接等日常使用场景时最易受到攻击。用户一个再平常不过的动作都可能致使其微信权限被利用,产生隐私泄露、财产损失等威胁。 据360手机卫士阿尔法团队透露,badkernel漏洞位于微信使用的x5内核中,x5内核是经过腾讯定制过的chrome浏览器内核,所以使用了x5内核的应用都可能都受到此漏洞的影响。360手机卫士阿尔法团队从x5的官网上(x5.tencent.com)发现,微信、手机QQ、QQ空间、京东、58同城、搜狐视频、新浪新闻等应用都使用了x5内核。 其中,由于微信已经成为手机用户最为常用的APP,各手机厂商也愿意向微信开放授权,大部分的权限管理软件也不会对微信的权限使用做提示,因此对于微信用户来说,该漏洞危害巨大。在发现漏洞的第一时间,360手机卫士阿尔法团队已经将此漏洞提交给腾讯应急响应中心并提供了修复建议,腾讯已经内部修复此漏洞并开始向用户推送更新。

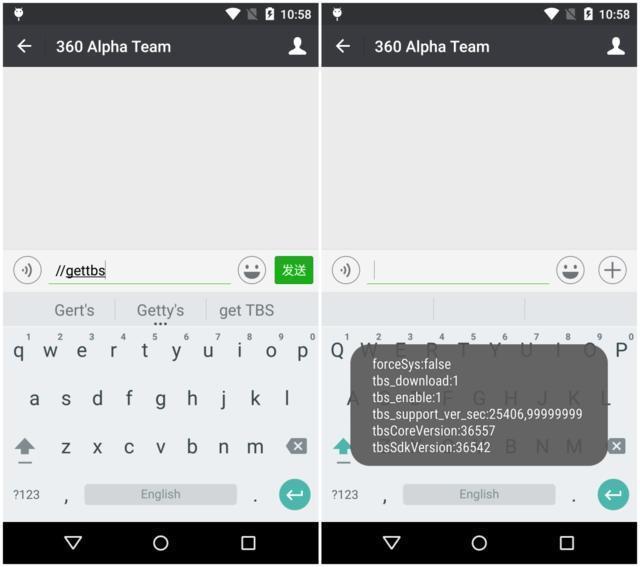

图3: 360手机卫士提供漏洞检测方式

360手机卫士阿尔法团队第一时间为用户提供了检测方式,用户可通过在任意聊天对话框中输入“//gettbs”可判定是否已经收到此漏洞的更新。如果tbsCoreVersion大于036555则说明该漏洞已经修复,用户无需担心,否则则说明微信受该漏洞影响。

在此,360手机卫士提醒用户,在耐心等待更新的同时请紧遵三个不要,不要随便扫描二维码,不要随意点击朋友圈链接,不要随意点击微信群内的链接,以防微信被远程控制。可以通过360手机卫士安全扫码检验二维码安全,同时还可抵御利用此漏洞恶意程序的攻击。

360手机卫士阿尔法团队(Alpha Team)隶属于360手机卫士事业部,为360手机卫士提供安全研究支持和成果转化,致力于Android系统漏洞以及移动浏览器漏洞的挖掘与利用。阿尔法团队近两年来因发现20多个漏洞而多次获得Google公开致谢。

〓 随机文章推荐

-

浙江经济沙发这个挺恐怖的啊[S6][S6]

发表你的评论吧返回顶部

!评论内容需包含中文