2017年05月14日星期日 18:04

360首发勒索蠕虫病毒文件恢复工具

https://dl.360safe.com/recovery/RansomRecovery.exe

WNCRY病毒疯狂攻击全球上百个国家,无数宝贵资料被病毒加密,甚至有大学生毕业论文被锁死。360深入分析病...

360首发勒索蠕虫病毒文件恢复工具

https://dl.360safe.com/recovery/RansomRecovery.exe

WNCRY病毒疯狂攻击全球上百个国家,无数宝贵资料被病毒加密,甚至有大学生毕业论文被锁死。360深入分析病... 360首发勒索蠕虫病毒文件恢复工具

https://dl.360safe.com/recovery/RansomRecovery.exe

WNCRY病毒疯狂攻击全球上百个国家,无数宝贵资料被病毒加密,甚至有大学生毕业论文被锁死。360深入分析病...

360首发勒索蠕虫病毒文件恢复工具

https://dl.360safe.com/recovery/RansomRecovery.exe

WNCRY病毒疯狂攻击全球上百个国家,无数宝贵资料被病毒加密,甚至有大学生毕业论文被锁死。360深入分析病... 背景:

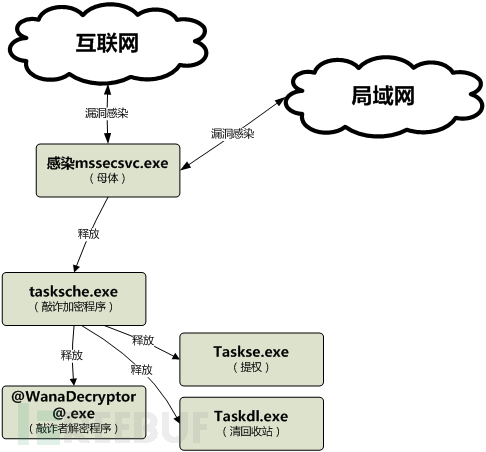

2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密,本文对其进行详细分析。

木马概况:

WannaCry木马利用前阵子泄漏的方程式工...

背景:

2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密,本文对其进行详细分析。

木马概况:

WannaCry木马利用前阵子泄漏的方程式工... 用火锅解释云计算最形象不过了

因为,要把云计算解释清楚

必须搞清楚云计算的三层

第一层,IaaS层(基础设施即服务)

火锅锅底

IaaS就是基础设施层

服务器、存储、网络等,统统都在这一层

...

用火锅解释云计算最形象不过了

因为,要把云计算解释清楚

必须搞清楚云计算的三层

第一层,IaaS层(基础设施即服务)

火锅锅底

IaaS就是基础设施层

服务器、存储、网络等,统统都在这一层

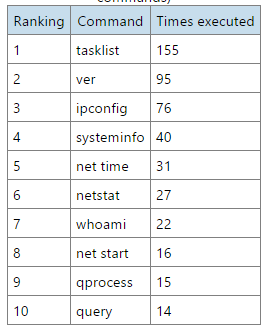

... 在Windows操作系统中,默认情况下安装了各种命令(以下称为“Windows命令”)。然而,一般用户实际使用的只是它的一小部分。另一方面,JPCERT/CC观察到入侵网络的攻击者也使用Windows命令来收集信息或在网络中传播恶意软件进行感染。这里值得注意的是一般用户和攻击者使...

在Windows操作系统中,默认情况下安装了各种命令(以下称为“Windows命令”)。然而,一般用户实际使用的只是它的一小部分。另一方面,JPCERT/CC观察到入侵网络的攻击者也使用Windows命令来收集信息或在网络中传播恶意软件进行感染。这里值得注意的是一般用户和攻击者使... 目录

1. 账号口令

1.1 检查console口密码

1.1.1 H3C

1.1.2 Cisco

1.2 检查口令长度和复杂度...

目录

1. 账号口令

1.1 检查console口密码

1.1.1 H3C

1.1.2 Cisco

1.2 检查口令长度和复杂度... 链接: http://pan.baidu.com/s/1pLCYhLL 密码: tkhd

本教程只用于技术交流,严禁用于非法行为和破坏行为,否则造成的一切法律责任与本教程无关。

链接: http://pan.baidu.com/s/1pLCYhLL 密码: tkhd

本教程只用于技术交流,严禁用于非法行为和破坏行为,否则造成的一切法律责任与本教程无关。